【保存版】Azure Portalのログインガイド

Azureを使いこなすうえで、まず必要となるのがAzure Portalへの正しいサインイン方法と、セキュリティを強化する多要素認証(MFA)やシングルサインオン(SSO)の設定です。

本記事では、Azureにログインするための基本手順から、アカウントの種類(個人用Microsoftアカウントと組織アカウントの違い)、MFAを使ったセキュリティ強化、SSOの導入・構成方法、さらにログインできない場合のトラブルシューティングまで網羅的に解説します。Azureを安全かつ効率的に活用するためのベストプラクティスもあわせて紹介しますので、ぜひ最後までお読みください。

Azure Portalについて包括的に解説している記事もあるのでぜひご確認ください

また、弊社では「AI使いたいが、どのような適用領域があるのかわからない…」「AI導入の際どのサービス提供者や開発企業を組めばいいかわからない…」という事業者の皆様に、マッキンゼーやBCGで生成AIプロジェクトを経験したエキスパートが完全無料で相談に乗っております。

興味のある方はぜひ以下のリンクをご覧ください:

代表への無料相談はこちら

AI導入.comを提供する株式会社FirstShift 代表取締役。トロント大学コンピューターサイエンス学科卒業。株式会社ANIFTYを創業後、世界初のブロックチェーンサービスを開発し、東証プライム上場企業に売却。その後、マッキンゼー・アンド・カンパニーにコンサルタントとして入社。マッキンゼー日本オフィス初の生成AIプロジェクトに従事後、株式会社FirstShiftを創業。

1. Azure Portalへのログイン方法とアカウントの種類

1-1. Microsoftアカウントと組織アカウント(職場・学校アカウント)の違い

Azureで利用できるアカウントには、主に以下の2種類があります。

| アカウント種類 | 特徴 | 利用シーン |

|---|---|---|

| Microsoftアカウント (MSA) | - 従来「Windows Live ID」と呼ばれていた個人用アカウント - Outlook.com / Xbox / Skypeなど個人向けサービスに用いられる - *@outlook.com などで作成 | - 個人でAzureサービスを試用したい場合 - 小規模利用の場合 |

| 組織アカウント (職場または学校アカウント) | - Azure AD (Azure Active Directory)上に作られたユーザーID - 会社や学校ドメイン(@company.com 等)で管理者が発行 - Office 365、Azureなど企業向けクラウドサービスに利用 | - 企業・団体のAzureサブスクリプションへアクセス - 組織管理のリソース、Office 365やSharePointなどと連携 |

Azure Portal ( https://portal.azure.com ) では、個人のMicrosoftアカウントも職場/学校アカウントも利用できます。サインイン画面でメールアドレスを入力後、どちらのアカウントか判別され、必要に応じて「職場または学校アカウントとしてサインインする / 個人のMicrosoftアカウントとしてサインインする」画面が出る場合があります。

1-2. Azure Portalへのログイン手順

-

Azure Portalへアクセス

ブラウザーでhttps://portal.azure.com を開きます。 -

アカウント入力

サインイン画面が出たら、Microsoftアカウント(MSA)または職場/学校アカウント(組織アカウント)のメールアドレス・パスワードを入力します。

-

多要素認証(MFA)が設定されている場合

パスワード入力後に追加認証(スマホアプリ・SMSコードなど)が求められることがあります(後述の「二要素認証(MFA)の設定」を参照)。 -

ポータルにサインイン完了

認証が成功すると、Azure Portalのダッシュボードが表示され、リソースの作成や管理が行えます。

ワンポイント

- Azure Portalは主に Microsoft Edge、Chrome、Firefox、Safari などの最新ブラウザで利用可能です。

- ポップアップブロック解除やJavaScript有効化が必要となる場合があるので、ブラウザ設定も確認しておきましょう。

1-3. アカウントの作成とセットアップ

● Azure無料アカウントの作成

- 新規ユーザー向けに12か月間の無料枠と30日間の200ドル分クレジットが提供されます(為替により金額は変動)。

- azure.microsoft.com などから「無料で始める」をクリックし、指示に従ってアカウントを作成。

- クレジットカード情報を入力するが、無料期間が終わっても明示的にアップグレードしない限り自動課金はされないしくみです。

● 有料サブスクリプションのセットアップ

- 既にMicrosoftアカウントまたは組織アカウントを持っていて、無料枠を利用しない場合は「従量課金(Pay-As-You-Go)」プランを登録できます。

- 支払い情報を登録すると、Azure Portalですぐにリソースを作成可能です。

● 組織テナントへのユーザー招待

- 企業や学校などでAzureを利用する場合、管理者がAzure Active Directory (Azure AD)テナントにユーザーを追加し、招待メールが届きます。

- 招待メールの手順に従って、自分のアカウントを組織ディレクトリに関連付け、Azure Portalにサインインすると、その組織のリソースにアクセス可能になります。

2. 二要素認証(MFA)の設定

2-1. Azure Multi-Factor Authentication (MFA) とは

クラウド上のアカウントを守るために、「パスワード + もう1つの要素」でログインさせる仕組みがMFAです。

Azure ADでは管理者がユーザー単位や全体ポリシーとしてMFAを有効化できます。

2-2. 管理者によるMFA有効化の流れ

- Azure AD管理者アカウントでAzure Portalにサインイン

- 「Azure Active Directory」→「ユーザー」→「多要素認証」を開く

- 対象ユーザーを選択し「有効化」を実行

- 次回以降、ユーザーがログインするとMFA登録のプロンプトが表示される

ポイント

- テナント全体でMFA必須にしたい場合は「セキュリティの既定値(Security Defaults)」を有効にする方法もあります。

- Azure AD Premium (P1/P2) を契約している場合は、条件付きアクセスで特定の条件下のみMFAを必須にするなど高度な設定が可能です。

Azure ADについて詳しい記事はこちら

2-3. Microsoft Authenticatorアプリでの認証

| 手順 | 概要 |

|---|---|

| 1. アプリインストール | iOS版(App Store) / Android版(Google Play)から 「Microsoft Authenticator」 を入手し、インストール |

| 2. Azure PortalでのQRコード表示 | ユーザーが初回サインイン時、またはMFA設定画面からQRコードが表示される。そこからアプリにアカウントを追加 |

| 3. アプリでQRコードをスキャン | Authenticatorの「アカウントを追加」→「職場または学校アカウント」を選択→QRコードをカメラで読み取る |

| 4. コード入力または通知承認 | テストで表示される6桁コードの入力、もしくはプッシュ通知の承認を行い、正しく連携できたら完了 |

メリット

- プッシュ通知ですぐ承認ができ、利便性が高い

- 同一アプリで複数アカウント(職場・個人など)を管理可能

- ワンタイムパスワードコードも利用でき、セキュリティ性が向上

2-4. 代替認証方法

- SMS(テキストメッセージ): 6桁のコードがスマホに届く

- 電話(音声通話): 自動音声の指示で「#」などの入力を求められる

- ハードウェアトークン(OATHトークン): 時間ベースのワンタイムパスワード機器

- メールでのコード(個人MSアカウントの場合に限る)

- ただし、Azure ADでの企業利用ではメールは主なMFA手段として使われない

2024年以降の動向

Microsoftは2024年以降、AzureポータルやEntra(旧Azure AD)へのサインインにMFAを必須化していく方針です。まだ導入していない場合は早めにMFAを導入しましょう。

3. シングルサインオン(SSO)とAzure ADの連携

3-1. なぜSSOが重要か

シングルサインオン(SSO)とは、ユーザーが一度サインインするだけで、複数のアプリやサービスに再度ログイン不要でアクセスできる仕組みです。AzureではAzure Active Directory(現在「Entra ID」とも呼ばれます)がIdP(アイデンティティプロバイダー)としてSSOを実現します。

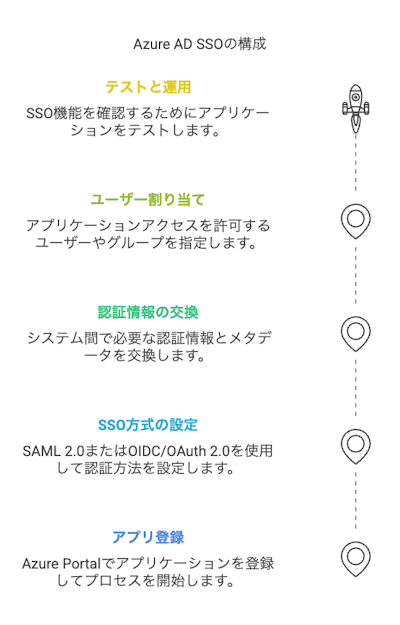

3-2. Azure ADでSSOを構成する基本ステップ

- アプリケーションを登録

- Azure Portalの「Azure Active Directory」→「エンタープライズ アプリケーション」

- 主要SaaS(Salesforce/Dropbox/ServiceNowなど)は「アプリギャラリー」から追加可能

- シングルサインオン(SSO)方式を設定

- SAML 2.0: XMLベースで古くから使われるプロトコル

- OpenID Connect(OIDC)/OAuth 2.0: よりモダンなWeb認証・承認プロトコル

- 認証情報やメタデータの交換

- 例: SAMLの場合、Azure ADのメタデータURLをサービス側に設定し、SP側のメタデータをAzure ADに登録

- ユーザー/グループの割り当て

- このアプリにアクセスを許可するユーザーやグループをAzure ADで指定

- テストと運用

- 「マイアプリ(My Apps)」ポータルからアプリを起動し、シングルサインオンが問題なく機能するか確認

企業向けSSO導入のメリット

- ユーザーの利便性向上 (ID/パスワード管理が簡素化)

- アクセス制御やアカウント削除時の対応を一元管理

- MFAや条件付きアクセスと組み合わせることで強固なセキュリティを実現

3-3. SAML・OAuth・OpenID Connect との互換性

| プロトコル | 概要 | Azure ADとの連携 |

|---|---|---|

| SAML 2.0 | - 企業向けSSOの従来からの規格。 - XMLベース。 | - Azure ADはSAML IdPとして動作可。 - 多くのSaaSとの連携実績あり。 - Azure ADアプリギャラリーに豊富な登録済みアプリ |

| OpenID Connect (OIDC) | - OAuth 2.0をベースにIDトークンを扱う認証プロトコル。 - モダンWebアプリやネイティブアプリで広く利用。 | - Azure ADの「アプリ登録(App registration)」から設定可能。 - クライアントIDやシークレット、リダイレクトURIを設定。 |

| OAuth 2.0 | - APIアクセスの認可(トークン発行)を定めるフレームワーク。 - 具体的な認証部分はOIDCとして拡張される。 | - Microsoft Identity Platformとして実装。 - Azure ADが発行するアクセストークンやIDトークンを利用してアプリ側で認証・認可を行う。 |

| SCIMプロビジョニング | - ユーザー/グループのライフサイクル管理を自動化する仕組み。 | - Azure ADと外部SaaS間でユーザー作成・削除を同期可能。 - SSOと組み合わせて使うことでさらなる運用効率化が期待。 |

4. ログインできない場合のトラブルシューティング

4-1. パスワードを忘れた場合

- 職場/学校アカウント(Azure AD):

- 事前にセルフサービスパスワードリセット(SSPR)が有効なら passwordreset.microsoftonline.com から再設定

- うまくいかない場合は、管理者に依頼してパスワードをリセットしてもらう

- 個人Microsoftアカウント (MSA):

- account.live.com/resetpassword.aspx でアカウント回復手続き

- 代替メールや電話番号を使って本人確認し、新しいパスワードを設定

ログイン方法について詳しく解説している記事もあるのでぜひご確認ください。

4-2. アカウントがロックされた場合

- パスワードの連続ミスや不正アクセス(パスワードスプレー攻撃)対策でスマート ロックアウトが発動すると、一時的にアカウントがロックされます。

- 時間経過で自動解除されるが、セルフサービスのパスワードリセット(SSPR)を実行すると解除されることもあります。

- 解除されない場合は管理者やサポートに問い合わせを行いましょう。

4-3. 多要素認証(MFA)が利用できない場合

- 別のMFA手段を登録しているなら、ログイン画面で「サインインの別の方法を使用する」を選択し、SMSや電話認証を試す。

- どの方法も使えない状況(スマホ紛失・機種変更でAuthenticatorが復元できない等)なら、管理者にMFAリセットを依頼して再設定してもらう。

4-4. Azureサポートへの問い合わせ

| ケース | 対応策 |

|---|---|

| 1. Azure Portalにログイン可能 | - 画面右上の「?(ヘルプとサポート)」→「サポート要求の作成」からチケットを起票 |

| 2. サインインが全くできない | - 別アカウントでAzure Portalに招待してもらい、サポート要求を作成 - もしくはMicrosoft公式サポートページ経由で直接問い合わせ |

| 3. コミュニティ・FAQで解決を探す | - Microsoft Q&Aやドキュメントの「トラブルシューティング ガイド」を検索 |

補足

- 問い合わせ時は「具体的なエラーメッセージ」「発生日時」「試した対策」などをできるだけ詳しく伝えるとスムーズです。

- 重要度の高い管理者アカウントがロックされた際に備え、「ブレイクグラスアカウント」(非常用アカウント) を作成し、MFAをオフにして厳重に保管する運用も考えられます。

5. セキュリティ対策(推奨設定やベストプラクティス)

5-1. MFAの全面適用とパスワードポリシー

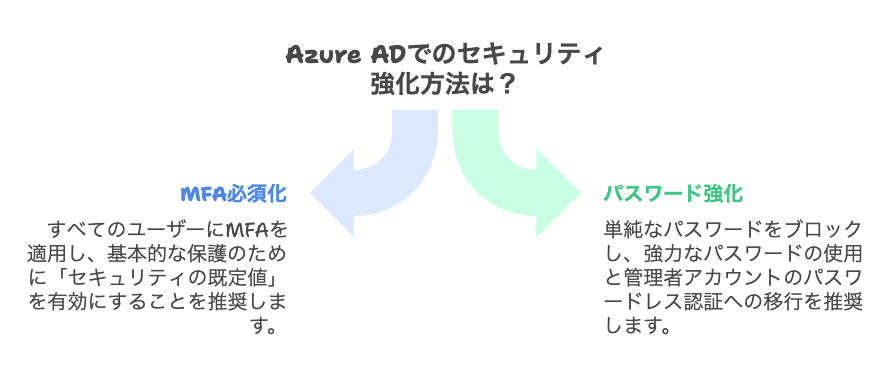

- MFA必須化

- すべてのユーザーに多要素認証を適用するのが理想。少なくとも管理者は必ずMFAを使うべきです。

- 「セキュリティの既定値(Security Defaults)」を有効にすると、ベーシックな保護が自動適用されます。

- パスワードの強化

- Azure ADでは推測されやすい漏洩パスワードや「password123」のような単純なものをブロック。

- 強制的な定期変更よりも強力なパスワードを長く使い、漏洩兆候時に変更する方が推奨されます。

- 管理者アカウントは可能ならパスワードレス認証(FIDO2キー/Windows Hello)へ移行を検討。

5-2. 権限の最小化・Privileged Identity Management (PIM)

- 特権アカウント(グローバル管理者など)は最小人数に絞る

- Azure AD Premium P2を利用している場合、PIMを使って「一時的なロール昇格(Just In Time)」を行い、不要時は管理者権限を剥奪する運用が望ましい

5-3. 条件付きアクセスとレガシー認証の無効化

- 条件付きアクセス: Azure AD Premiumで利用できる機能。アクセスするデバイスや場所・ユーザー属性に応じてアクセス許可/ブロックを柔軟に設定できる。

例: 「管理者が海外IPからログインする場合、MFA必須」「社内ネットワーク以外から特定アプリへのアクセスを禁止」など - レガシー認証のブロック: SMTP/POP/IMAPなど古いプロトコルはMFAを回避しやすいため、原則無効化がおすすめ。

5-4. ログ監視とアラート

- サインインログ: ユーザーがいつ、どこから、どのデバイスでログインしたか。成功/失敗・MFA有無などが記録される。

- 監査ログ: アカウントの作成・削除、権限変更などの履歴。

- 必要に応じてアラートを設定し、不審な試行(大量のログイン失敗、海外からの同時ログインなど)を早期発見。

- Microsoft SentinelなどのSIEM/SOARツールを使えば、高度な相関分析や脅威ハンティングも可能。

5-5. Zero Trustアプローチの適用

「ネットワーク内だから安全」ではなく、すべてのアクセス要求を逐一検証するという考え方です。

- 常に認証と検証 (Verify explicitly): ユーザー・デバイス・場所など、継続的にチェック

- 最小権限 (Least privilege): 必要なときだけ権限を与える、PIMや条件付きアクセスの活用

- 侵害を前提とした対応 (Assume breach): 多層防御で被害を最小化し、ログや監査を徹底する

Azure ADはZero Trustを実現する基盤として、MFAや条件付きアクセス、デバイスコンプライアンスなどを統合的に管理し、セキュリティを強化します。

まとめ

本記事では、Azureへのログイン方法とアカウントの種類から始まり、MFAの重要性やSSOによる認証連携、ログイン時のトラブル対策、そしてセキュリティ強化のベストプラクティスまで詳しく解説しました。2024年以降、AzureポータルやEntra ID管理センターへのログインにはMFAが必須となる見込みのため、まだ導入していない場合は早めに検討しましょう。

- Azure Portalへの基本ログイン: Microsoftアカウント or 組織アカウントでサインイン

- 多要素認証(MFA): パスワード+追加要素で強固なセキュリティ

- シングルサインオン(SSO): Azure ADをIdPとして一度のログインで複数サービス利用

- トラブルシューティング: パスワード忘れ・アカウントロック時はSSPRや管理者への連絡、Azureサポート活用

- セキュリティ対策: 条件付きアクセス、最小権限、ログ監視、Zero Trustの実践

こうしたポイントを押さえることで、Azureをより安全かつ効率的に使いこなせるようになります。常に最新のMicrosoft公式ドキュメントをチェックしつつ、運用ポリシーやセキュリティ要件に応じた設定を行い、クラウド上での業務を円滑に進めていきましょう。

AIサービス導入のご相談は AI導入.com へ(無料)

AI導入.comでは、マッキンゼー・アンド・カンパニーで生成AIプロジェクトに従事した代表を中心に、日本・アメリカの最先端のAIサービスの知見を集めています。AIサービスの導入に関するご相談やお問い合わせを無料で承っております。ビジネスの競争力を高めるために、ぜひ以下のお問い合わせフォームよりご連絡ください。

AIサービス導入のご相談は AI導入.com へ(完全無料)

- マッキンゼー出身の代表による専門的なアドバイス

- 日本・アメリカの最先端AIサービスの知見を活用

- ビジネスの競争力を高める実践的な導入支援