【最新】Azure Active Directory (Azure AD) 徹底ガイド

クラウド時代におけるアイデンティティ基盤として注目される Azure Active Directory (Azure AD) を、包括的に解説します。2023年に名称を「Microsoft Entra ID」に変更するなど継続的なアップデートを重ねていますが、本稿では馴染みのある旧称「Azure AD」を用いつつ、機能や運用、オンプレミスADとの違い、セキュリティ面やライセンスなどを網羅的に紹介します。

また、弊社では「AI使いたいが、どのような適用領域があるのかわからない…」「AI導入の際どのサービス提供者や開発企業を組めばいいかわからない…」という事業者の皆様に、マッキンゼーやBCGで生成AIプロジェクトを経験したエキスパートが完全無料で相談に乗っております。

興味のある方はぜひ以下のリンクをご覧ください:

代表への無料相談はこちら

AI導入.comを提供する株式会社FirstShift 代表取締役。トロント大学コンピューターサイエンス学科卒業。株式会社ANIFTYを創業後、世界初のブロックチェーンサービスを開発し、東証プライム上場企業に売却。その後、マッキンゼー・アンド・カンパニーにコンサルタントとして入社。マッキンゼー日本オフィス初の生成AIプロジェクトに従事後、株式会社FirstShiftを創業。

1. はじめに:Azure AD(Entra ID)とは?

1.1 Azure AD の概要

Azure Active Directory (Azure AD) は、Microsoft が提供するクラウドベースの ID およびアクセス管理サービスです。

- オンプレミスの Active Directory (AD):社内ネットワーク内での認証基盤

- Azure AD:インターネット経由でのクラウドサービス認証基盤(IDaaS)

Microsoft 365 や Azure を利用する際のユーザー管理に加えて、シングルサインオンや多要素認証(MFA)、条件付きアクセスなどの高度なセキュリティ機能を備えています。また、外部ユーザーとのフェデレーションやB2B/B2C シナリオもサポートしており、パートナー企業や顧客にも安全なアクセスを提供できるのが大きな魅力です。

ポイント

2023 年に「Azure AD」は「Microsoft Entra ID」という新名称へ統合されました。ただし機能面はほぼそのまま継続しており、ドキュメント上も “Azure AD = Entra ID” として記載されることが多々あります。

1.2 Microsoft Entra へのブランド統合

Microsoft は 2023 年 7 月、クラウド ID 製品群をまとめて「Microsoft Entra」と呼ぶブランド戦略を発表しました。Azure AD(Entra ID)のほかにも、「Permissions Management」や「Verified ID」など複数の新サービスが登場し、ゼロトラストや ID ガバナンスの強化を包括的にサポートしています。

- 2023 年 10 月 1 日以降:ドキュメントやポータル画面で「Azure AD」→「Entra ID」への名称変更が進行中

- 既存ユーザーへの影響:機能名の変更だけで、既存設定やライセンス形態への大きな影響はなし

2. Azure AD を使うメリットと基本機能

2.1 認証と認可(Authentication & Authorization)

対応プロトコル

- OpenID Connect (OIDC):OAuth 2.0 をベースにしたユーザー認証プロトコル

- OAuth 2.0:ユーザーに代わって API を呼び出す際の認可プロトコル

- SAML 2.0:レガシー SSO で広く利用される XML ベースの認証/認可プロトコル

Azure AD はこれら業界標準プロトコルをサポートし、モバイルアプリ・Webアプリ・クラウドAPIなど多彩なシナリオでシングルサインオンやトークンベース認証を実現します。

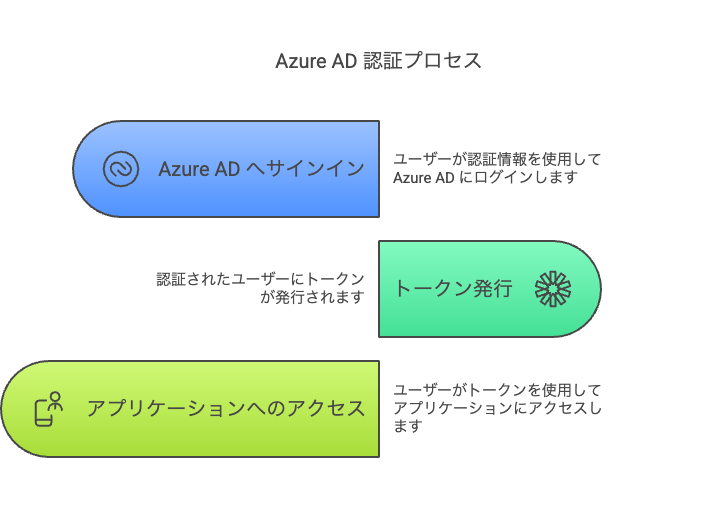

認証の流れ

- Azure AD へサインイン

- ユーザー名 & パスワード、パスワードレス(生体認証や FIDO2 キー)

- トークン発行

- 正常に認証されたユーザーに対し、IDトークンや Cookie などの認証トークンを返却

- アプリケーションへのアクセス

- 発行されたトークンを添付してアクセスすることで、追加ログインを省略

アクセス制御(認可)

- RBAC(Role-Based Access Control):ユーザーが所属するロールやグループ情報をトークン内のクレームに含め、アプリケーションが参照して権限を判定

2.2 シングルサインオン(SSO)

シングルサインオン (SSO) とは、ユーザーが一度だけ認証を通過すれば、複数のアプリに追加ログインなしでアクセスできる仕組みです。

- 利便性向上:パスワード入力や管理の手間が大幅減

- セキュリティ強化:認証を一元管理でき、MFA やパスワードポリシーをまとめて適用

Azure AD は Microsoft 365、Salesforce、Google Workspace、AWS、Slack など多数の SaaS と連携可能。オンプレミスアプリも アプリケーションプロキシ を使うことで SSO 化できます。

2.3 セキュリティ機能(MFA・条件付きアクセス ほか)

- 多要素認証 (MFA):パスワード + スマホ通知/生体認証など複数要素を組み合わせ、なりすましを防止

- 条件付きアクセス:ユーザー・端末・場所などの条件をもとにアクセス制御を自動化

- Identity Protection (P2):リスクベース認証(高リスク時の自動ブロックや MFA 要求)

3. 環境構築前の準備

3.1 必要なアカウント・ライセンスの確認

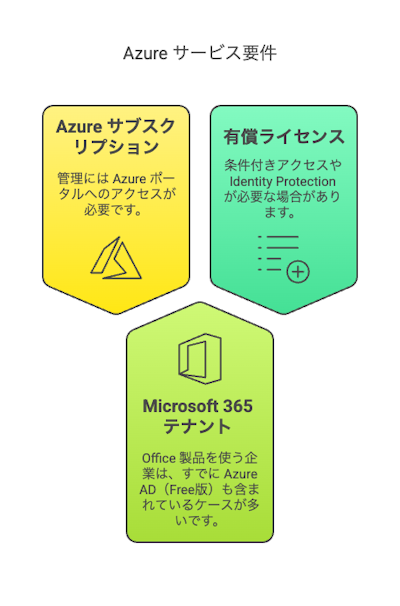

- Azure サブスクリプション:Azure AD(Entra ID)の管理には Azure ポータルへのアクセスが必要

- Microsoft 365 テナント:Office 製品を使う企業は、すでに Azure AD(Free版)も含まれているケースが多い

- 有償ライセンス(Premium P1 / P2):条件付きアクセスや Identity Protection が必要な場合

初心者が陥りやすい例

- Azure AD Free 版しかないのに「条件付きアクセス」を有効にしようとしてエラーになる

- テナントが複数あり、どれが本番環境か混乱する

3.2 Azure ポータルの基本操作

- ポータルURL:https://portal.azure.com/

- Azure AD 管理センター(Entra 管理センター):2023年以降、UI が大きく刷新。慣れない場合は右上メニューなどから「Entra」の項目を探す

- 主要メニュー:

- ユーザー、グループ、アプリ登録、エンタープライズ アプリ、ロールと管理者など

3.3 初心者がつまずきやすいポイント

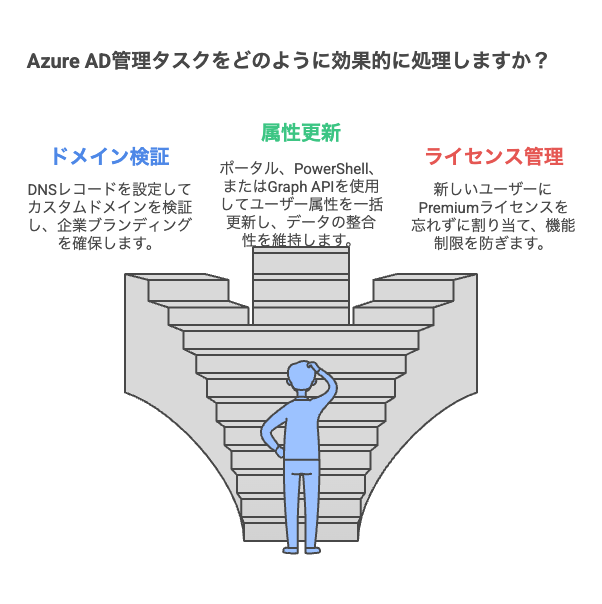

- カスタムドメインの検証

- 企業独自ドメインを使う場合、DNS レコード設定が必要

- ユーザー属性の一括更新

- ポータル操作や PowerShell、Graph API を使うか検討

- ライセンス割り当て漏れ

- 後からユーザーを追加した際、Premium ライセンスを付与し忘れると機能が使えない

4. Azure AD の導入ステップ:実践ガイド

4.1 テナントの作成・ドメインの登録

-

Azure 無料アカウントの作成(初めて使う場合)

-

Azure Active Directory (Entra ID) テナントを作成

- Azure ポータル → 「Azure Active Directory」 → 「テナントの作成」

-

カスタムドメインの追加(任意)

- 「カスタムドメイン名」メニューで独自ドメインを登録

- DNS レコード(TXT や MX)を設定して所有権を確認

4.2 ユーザーやグループの管理

- 新規ユーザー作成:手動入力または CSV インポート/PowerShell など

- グループ管理:セキュリティグループや Microsoft 365 グループを作成し、ユーザーをまとめてアプリに割り当て

- 動的グループ(P1以上):ユーザー属性(部署や役職)に応じて自動的にメンバー追加/削除

4.3 ロールと権限設定

- グローバル管理者:テナント全体を管理する最上位権限

- ユーザー管理者、アプリ管理者、セキュリティ管理者など多数の組み込みロール

- 最小特権の原則:誤操作やセキュリティリスクを防ぐため、不要なロールを割り当てない

- Privileged Identity Management (PIM, P2):特権昇格を一時的に許可する Just-In-Time 管理

5. ハイブリッド環境との統合(オンプレミス AD との連携)

5.1 Azure AD Connect の概要

- オンプレミス AD と Azure AD を同期するためのツール

- ユーザーやグループのオブジェクトを定期的にクラウドへ反映

- パスワードハッシュの同期 や パスワード変更のオンプレ書き戻し に対応

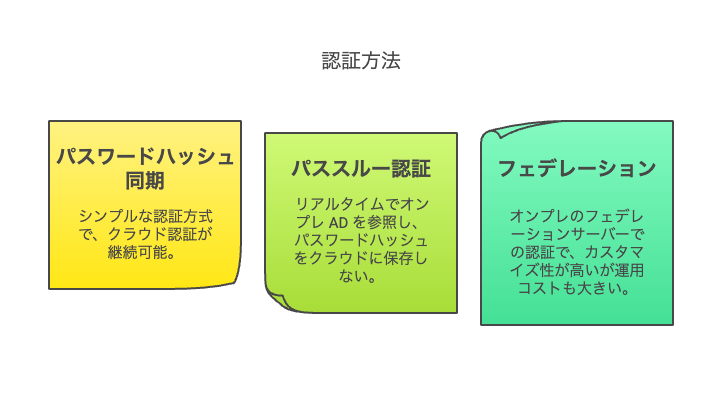

5.2 ハイブリッド認証方式の選択

- パスワードハッシュ同期 (PHS)

- 推奨方式:シンプルでオンプレ側がダウンしてもクラウド認証が継続

- パススルー認証 (PTA)

- リアルタイムにオンプレ AD を参照。パスワードハッシュをクラウドに置かない

- フェデレーション (AD FS)

- オンプレのフェデレーション サーバーで認証。カスタマイズ性は高いが運用コストも大きい

5.3 シームレス SSO とハイブリッド参加デバイス

- シームレスSSO:ドメイン参加済み PC からはサインイン情報を入力するだけで自動ログイン

- ハイブリッド Azure AD 参加:オンプレドメイン + Azure AD 双方に参加し、クラウド管理も同時に行う

6. セキュリティを強化する主な機能

6.1 多要素認証(MFA)

- MFA の設定方法:

- Azure AD ポータル → 「セキュリティ」 → 「多要素認証」からポリシーを構成

- 認証手段:

- Microsoft Authenticator アプリ通知 / 電話認証 / SMS / FIDO2 セキュリティキー / 生体認証 など

6.2 条件付きアクセス

- 条件:ユーザー・グループ / クラウドアプリ / デバイス プラットフォーム / ロケーション / リスクレベル

- アクション:アクセス許可 / MFA を要求 / アクセスブロック

- シナリオ例:

- 社外からのアクセス時は必ず MFA

- Intune で管理された端末だけ許可

- 特定の国からのログインをブロック

6.3 Identity Protection(リスクベース認証)

- Azure AD Premium P2 が必要

- リスク検出(不審な IP アドレス、大量ログイン試行など)に応じて自動的に MFA 要求・パスワード変更・ブロックを実行

- Microsoft のグローバルテレメトリと機械学習を活用

6.4 監査ログやレポートの活用

- サインインログ:アクセスの成否・場所・使用デバイスなどを記録

- 監査ログ:ユーザーやグループ作成・削除、ロール変更などの管理操作を記録

- ログ保持期間:Free版は 7日間、有償版(P1/P2)は 30日間

- 長期保存:Azure Monitor や SIEM 連携で無期限保持も検討

7. ライセンスと価格体系

7.1 Free・Premium P1・Premium P2 それぞれの特徴

| プラン | 主な機能・特長 |

|---|---|

| Azure AD Free | - 基本的なユーザー/グループ管理- SSO(制限付き)- セキュリティ既定値での MFA- ログ保持 7日間- SLA なし |

| Azure AD Premium P1 | - Free版の機能+エンタープライズ向け拡張- 条件付きアクセス- 動的グループ- 自己サービス パスワードリセット(オンプレ書き戻し)- アプリケーションプロキシ- ログ保持 30日間- SLA 99.9% |

| Azure AD Premium P2 | - P1 の全機能+高度なセキュリティ強化- Identity Protection- Privileged Identity Management (PIM)- アクセスレビュー(ID ガバナンス) |

- 価格目安:

- P1 は約 6 USD/月・ユーザー

- P2 は約 9 USD/月・ユーザー

- バンドル:

- Microsoft 365 E3/E5、EMS E3/E5 などに含まれている場合も多い

7.2 P1 が必要になる理由

- 条件付きアクセス(ゼロトラストに不可欠) が Free 版では利用不可

- 自己サービス パスワードリセットのオンプレ同期 も P1 機能

- 企業で運用する際はほぼ必須となるため、多くの組織が P1 ライセンスを導入

7.3 P2 が必要になるケース

- Identity Protection によるリスクベース認証

- Privileged Identity Management (PIM) による特権アカウントの厳格管理

- 金融・大企業など、高度なガバナンスを必要とする場合に選択

8. 運用・管理のコツと最新動向

8.1 ログ・監査機能で運用を強化

- サインインログ・監査ログ を定期チェックし、不審なアクセスを早期発見

- Azure Monitor や SIEM(Security Information and Event Management)と連携して長期保管・高度分析

8.2 Microsoft Entra としてのアップデート状況

- パスワードレス認証 の普及(FIDO2キー, Authenticator 等)

- Continuous Access Evaluation (CAE):トークン有効期限を待たずにポリシーを即時反映

- External Identities(B2B/B2C)連携強化:Googleアカウントでの招待サポートなど

- 管理ポータルの刷新:Azure AD 管理センター → Entra 管理センターへ

8.3 業界動向と今後の展望

- IDaaS 市場:Okta、Google、IBM、Oracle などとの競合が激化

- ゼロトラスト戦略:クラウドファースト・リモートワーク拡大に伴い、アイデンティティ中心のセキュリティがますます重要に

- Microsoft は Azure AD(Entra ID)を中核に、Permissions Management や Verified ID といった新技術へ積極投資を継続

9. よくあるトラブルシューティング

9.1 ユーザーがログインできない

- 原因例:

- ライセンス割り当ての漏れ

- パスワードの期限切れ

- 条件付きアクセスの設定ミス(対象外のはずがブロックされている)

- 対処:

- Azure ポータルの「ユーザー」→「ライセンス」画面を確認

- サインインログの失敗理由をチェック

- 条件付きアクセス ポリシーを再確認

9.2 同期エラーが発生する

- 原因例:

- Azure AD Connect のバージョンが古い

- オンプレ AD のオブジェクト属性に不備

- パスワードハッシュ同期用のアカウント権限不足

- 対処:

- Azure AD Connect の Health サービス状況を確認

- [イベントビューア] のログを確認

- Azure AD Connect の再インストール や 同期スコープの再設定 を検討

9.3 特定アプリが SSO できない

- 原因例:

- アプリの設定ミス(リダイレクト URI / SAML エンドポイント)

- SSO 構成がパスワード埋め込み方式になっている(推奨はトークンベース)

- 対処:

- Azure ポータルの「エンタープライズ アプリ」からアプリ設定を見直し

- 必要に応じて SAML/ OIDC/ OAuth 2.0 のエンドポイント や メタデータ を再設定

- パスワード埋め込み方式から SAML / OIDC 方式 へ切り替え

まとめ:Azure AD(Entra ID)導入でクラウド時代のセキュアな ID 管理を実現

Azure AD(Microsoft Entra ID)は、クラウド時代のアイデンティティ管理に欠かせない強力なプラットフォームです。

- 初心者の方はまず Free 版でユーザー管理や SSO を体験し、必要に応じて Premium ライセンスを導入

- オンプレとの統合を計画する場合は Azure AD Connect を活用し、ハイブリッド環境でもスムーズな認証を提供

- セキュリティ強化には MFA や条件付きアクセスを組み合わせ、リスクベース認証(P2)も検討

Microsoft 365 や Azure サービスとの高い親和性に加え、非 Microsoft 製品との連携も柔軟にこなせるため、あらゆるクラウド活用シナリオで役立つのが Azure AD の最大の強みです。ゼロトラストが必須となった今、アイデンティティ管理こそがセキュリティの要。本記事を参考に、安全かつ生産性の高いクラウド環境を実現してみてください。

AIサービス導入のご相談は AI導入.com へ(無料)

AI導入.comでは、マッキンゼー・アンド・カンパニーで生成AIプロジェクトに従事した代表を中心に、日本・アメリカの最先端のAIサービスの知見を集めています。AIサービスの導入に関するご相談やお問い合わせを無料で承っております。ビジネスの競争力を高めるために、ぜひ以下のお問い合わせフォームよりご連絡ください。

AIサービス導入のご相談は AI導入.com へ(完全無料)

- マッキンゼー出身の代表による専門的なアドバイス

- 日本・アメリカの最先端AIサービスの知見を活用

- ビジネスの競争力を高める実践的な導入支援